Internet Explorer : une faille impliquée dans l'attaque contre Google

Publié le 19 Janvier 2010

Après l'attaque informatique contre Google et d'autres entreprises sur le territoire Chinois, McAfee a analysé cette attaque et a découvert son nom de code : Aurora.

Cette faille utilise un exploit de type "0 day", une vulnérabilité critique qui est inconnue et non documentée au moment de son exploitation par des cybercriminels. Cette faille exploitée dans le

navigateur de microsoft serait à l'origine des attaques sur Google.

Dans un communiqué McAfee mentionne que cette attaque n'est pas l'oeuvre d'amateur vu son niveau technique sophistiqué pour éviter toute détection par des outils de protection. Mais heureusement l'utilisation d'Aurora a servi pour des attaques sur des personnes très ciblées, environ une dizaine. Par contre d'autres experts en sécurité comme F-secure ou Idefense avancent une autre hypothèse : l'exploitation d'une faille critique dans Adobe Acrobat.

Vérifier votre niveau de sécurité

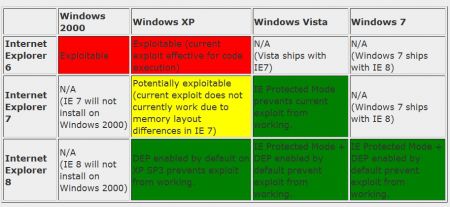

Microsoft confirme l'exploitation d'une faille inconnue sur Internet Explorer version 6 (IE6) pour mener ces attaques. Dans un bulletin d'alerte, Microsoft précise que la vulnérabilité concerne toutes les versions d'Internet Explorer (6,

7 et 8), et affecte Windows 2000, XP, Vista, Server 2003, Server 2008, Server 2008 R2 et même Windows 7.

Dans l'attente d'un correctif, Microsoft conseille d'élever le niveau du navigateur en configurant la zone de sécurité Internet à «Élevé», ainsi que d'activer la fonction

DEP (Data Execution Prevention) paramétrée par défaut depuis Windows XP SP3 et dans IE8, mais à faire manuellement pour les versions antérieures.

Microsoft doit faire face à une campagne de dénigrement depuis la parution de cette faille notamment de la part

- de l'Allemagne qui dans un communiqué de presse de l'Office Fédéral Allemand pour la Sécurité des Systèmes d'Information (BSI) déconseille vivement l’utilisation d’Internet Explorer et conseille

de le remplacer par des navigateurs alternatif comme Firefox, chrome ou Opéra.

- Idem pour le Certa français (Centre d'expertise gouvernemental de réponse et de traitement des

attaques informatiques), qui recommande aussi d'utiliser d'autres navigateurs autre qu'Internet Explorer

Pour éviter de salir son image, Microsoft n'a d'autre possibilité que de publier rapidement un patch de sécurité.

Tableau récapitulatif de la vulnérabilité d’IE selon Microsoft

Les conséquences pour l'internautePour utiliser la faille du navigateur, les pirates mettent en place la méthode du phishing en envoyant des emails contenant un lien vers une page spécialement conçue pour exploiter la vulnérabilité. Si l'internaute clique sur ce lien, celui-ci télécharge un logiciel (BackDoor) qui s'installe sur sa machine ce qui laisse la porte ouverte pour installer d'autres programmes ou de prendre le contrôle de la machine pour accéder à des informations sur la machine locale.

Articles similaires

- Réaction de Google après les attaques informatiques

- Google veut quitter la chine suite aux attaques

informatiques

Complément d'information

- Comment faire la mise à jour de Windows

/image%2F0558664%2F20170126%2Fob_96f82b_cybersecurite.png)

/image%2F0558664%2F20170129%2Fob_c07557_overblog-cybersecurite-couverture.jpg)